Шаго – это протез нижних конечностей для ампутированных людей. Он помогает восстановить мобильность благодаря передовым технологиям, работающим в гармонии с натуральными движениями тела.

Принцип работы Шаго основан на передаче команд от человека к протезу при помощи мышц. Это достигается благодаря электромиографической системе, измеряющей электрическую активность мышц и преобразующей ее в движения протеза. Человеку не нужно менять свои естественные движения для работы с Шаго – он просто развивает новые навыки передачи команд своими мышцами.

В отличие от других протезов, шаго обеспечивает возможность более естественно перемещаться и контролировать протез в реальном времени. Он способен распознавать пять различных способов передачи команд, что позволяет выбрать наиболее удобное решение для себя.

Принцип работы и функциональность шифра

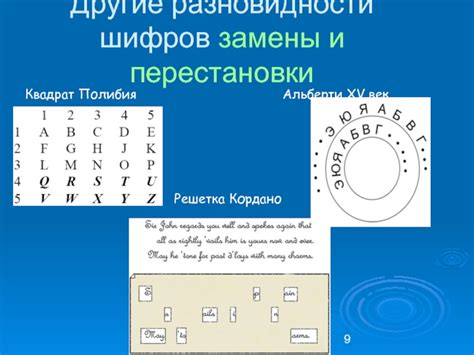

Принцип работы шифра основан на применении различных математических операций, таких как замены символов, перестановки символов, математических функций и т.д. Шифрование может происходить на уровне символов, блоков символов или даже на уровне битов.

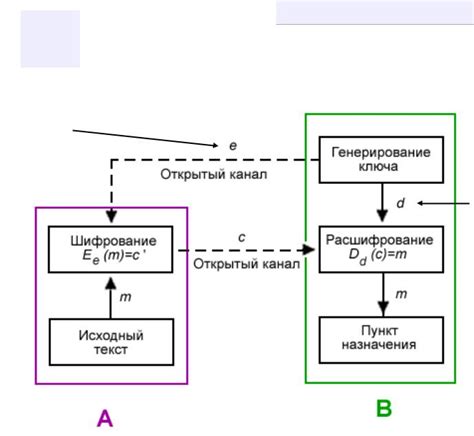

Шифр позволяет зашифровать и дешифровать информацию с использованием ключа. Существуют симметричные шифры, где используется один ключ, и асимметричные, где используются два ключа - публичный и приватный.

Шифры применяются в информационной безопасности, защите данных, коммуникациях и криптографических системах для обмена конфиденциальной информацией без риска утечки или изменения.

Важно отметить, что шифры не являются абсолютно непроницаемыми, и существуют методы взлома и криптоанализа, которые могут использоваться для расшифровки зашифрованных сообщений. Поэтому при выборе и использовании шифров необходимо обеспечивать достаточный уровень защиты и учитывать текущие требования к безопасности информации.

Разновидности шифров

Симметричные шифры используют один и тот же ключ для шифрования и расшифровки информации. Они являются одними из самых простых и быстрых в использовании. Примерами симметричных шифров являются шифр Цезаря и шифр Виженера.

Асимметричные шифры используют пару ключей, закрытый и открытый, для шифрования и расшифровки информации соответственно. Эти шифры обычно более надежны, так как закрытый ключ держится в секрете, а открытый ключ может быть распространен. Примером асимметричного шифра является шифр RSA.

Хэш-функции используются для создания уникального, неразличимого от исходного сообщения кода. Хэш-функции являются односторонними, что означает, что нельзя получить исходное сообщение из его хэш-кода. Они часто используются для проверки целостности информации. Примерами хэш-функций являются MD5 и SHA-256.

Квантовые шифры используют принципы квантовой физики для защиты информации. Они основаны на использовании квантового ключа, который генерируется и передается между отправителем и получателем. Такие шифры считаются одними из самых безопасных в настоящее время. Примером квантового шифра является квантовый шифр BB84.

Важно отметить, что каждый вид шифрования имеет свои преимущества и недостатки, и выбор конкретного шифра зависит от требуемого уровня безопасности и специфики задачи.

Принцип работы симметричных шифров

Симметричные шифры используют один и тот же ключ для шифрования и расшифрования данных. Это означает, что отправитель и получатель должны иметь общий секретный ключ, который они используют для обмена зашифрованными сообщениями.

Симметричные шифры работают путем замены символов в сообщении с использованием ключа. Отправитель использует ключ для зашифрования сообщения, а получатель использует ключ для расшифрования сообщения.

У симметричных шифров высокая скорость шифрования и простота реализации, но нужно обмениваться ключом между отправителем и получателем. Для этого можно использовать безопасный канал связи или другие средства передачи ключа.

Примером симметричного шифра является шифр AES (Advanced Encryption Standard), который широко применяется в различных системах и приложениях для защиты информации. AES использует 128, 192 или 256-битный ключ для шифрования и расшифрования данных.

Принцип работы симметричных шифров основан на использовании общего ключа для шифрования и расшифрования сообщений. Это удобно в случае, если отправитель и получатель имеют предварительно обмененный секретный ключ, однако требует дополнительных мер безопасности для передачи ключа.

Принцип работы асимметричных шифров

Асимметричные шифры основаны на математических алгоритмах, создающих пару ключей: открытый и закрытый. Открытый ключ доступен всем для шифрования сообщений, а закрытый ключ используется только для расшифровки.

Отправитель ищет открытый ключ получателя, чтобы зашифровать сообщение. Затем зашифрованное сообщение отправляется, и получатель расшифровывает его своим закрытым ключом.

Асимметричные шифры обеспечивают безопасный обмен данными через открытую сеть без необходимости предварительного обмена ключами. Они обеспечивают конфиденциальность и целостность передаваемых сообщений без необходимости доверять сторонам обмена.

Однако, асимметричные шифры более сложны в вычислении и требуют больше ресурсов для шифрования и расшифрования сообщений по сравнению с симметричными шифрами. Обычно асимметричные шифры используются для зашифрования небольших объемов данных и для обмена сеансовыми ключами, которые затем используются для шифрования больших объемов данных с помощью симметричных шифров.

Роль шифров в современной информационной безопасности

Шифры важны для безопасности данных, защищая их от несанкционированного доступа и изменений.

Одним из распространенных методов шифрования является симметричное шифрование, где один ключ используется для зашифрования и расшифрования данных. Этот метод обеспечивает быструю обработку данных и хорошую безопасность.

Для обмена данными между участниками может потребоваться асимметричные шифры. Они работают на двух ключах - публичном и приватном. Публичный ключ используется для зашифрования, а приватный - для расшифровки, обеспечивая безопасный обмен информацией.

Хэш-функции играют важную роль в безопасности данных. Они преобразуют входные данные в хэш-значение фиксированного размера, которое используется для проверки целостности. Если данные изменены, хэш-значение изменится, что обнаружит подделку.

Аутентификация также важна в шифровании. Шифрование с аутентификацией предотвращает подмену или подделку данных путем добавления цифровой подписи. Получатель может проверить подлинность данных и убедиться, что они не были изменены после шифрования.