Терминал безопасности обеспечивает физическую безопасность в организациях и предприятиях, помогает поддерживать порядок, контролировать доступ и предотвращать угрозы. Благодаря техническим характеристикам и инновационным функциям он становится популярным инструментом в области безопасности.

Основной принцип работы терминала безопасности заключается в идентификации и авторизации пользователей. Для этого устройство использует различные методы распознавания – от сканирования отпечатков пальцев до распознавания лиц. Каждый сотрудник или посетитель должен пройти процедуру идентификации, чтобы получить доступ к защищенным помещениям или информационным ресурсам.

Одной из главных характеристик терминала безопасности является его точность и надежность. Встроенные алгоритмы и технологии позволяют устройству обеспечивать высокую степень точности при распознавании пользователей. Это минимизирует вероятность некорректного определения и предотвращает несанкционированный доступ. Более того, терминал безопасности обладает высоким уровнем защиты от подделок и мошенничества.

Одной из ключевых характеристик терминала безопасности является скорость работы. Он обеспечивает мгновенное распознавание пользователей и доступ к защищенным помещениям или информационным ресурсам, что экономит время и повышает эффективность работы. Терминал безопасности может интегрироваться с другими системами безопасности, такими как видеонаблюдение или контроль доступа, для создания комплексных систем безопасности.

Роль терминала безопасности в защите информации

Терминал безопасности играет важную роль в обеспечении безопасности информации. Он служит для фильтрации, контроля и защиты доступа к сетевым ресурсам и информации.

Терминал безопасности играет ключевую роль в защите от угроз и контроле доступа пользователей. Его применение обеспечивает безопасность сети и информации.

Архитектура и компоненты терминала безопасности

Терминал безопасности - это устройство, состоящее из нескольких основных компонентов, которые взаимодействуют для защиты информационной системы.

Основные компоненты архитектуры терминала безопасности:

- Центральный сервер - главная управляющая единица, отвечающая за хранение и обработку информации.

- База данных - содержит информацию о пользователях, правах доступа, событиях и других данных, необходимых для работы терминала безопасности.

- Датчики и сенсоры - собирают информацию о внешних угрозах, таких как проникновение или попытка несанкционированного доступа.

- Системы видеонаблюдения. Обеспечивают визуальный контроль за объектом защиты.

- Контроллеры доступа. Регулируют доступ пользователей к объекту защиты.

- Аналитические системы. Используются для обработки информации и выявления угроз.

- Электронный дневник. Регистрирует события и предоставляет анализ произошедших инцидентов.

Все эти компоненты взаимосвязаны и работают в единой системе, предоставляя надежную защиту для информационной системы.

Принцип работы терминала безопасности на основе аутентификации

Аутентификация - процесс проверки подлинности пользователей с целью установления их прав доступа к конфиденциальным данным или возможностям системы. Терминалы безопасности основаны на принципе "что вы знаете, что вы имеете и кто вы есть".

Принцип работы терминала безопасности на основе аутентификации включает следующие шаги:

- Идентификация пользователя. Пользователь предоставляет системе свои учетные данные, такие как логин и пароль.

- Проверка подлинности. Система сравнивает предоставленные учетные данные с базой данных для проверки их правильности.

- Предоставление доступа. Если данные пользователя совпадают с базой данных, система дает ему доступ к информации или функциям.

- Запись аудита. При входе в систему терминал регистрирует данные, такие как дата, время, IP-адрес и учетные данные.

| Терминал безопасности можно интегрировать с другими системами безопасности, такими как системы видеонаблюдения и пожарной сигнализации. Это позволяет создать комплексную систему безопасности, где различные системы взаимодействуют и обеспечивают эффективный контроль доступа. | |

| 5. Удаленное управление | Терминал безопасности можно управлять удаленно при помощи специального программного обеспечения. Администраторы могут мониторить доступ, настраивать параметры безопасности из любой точки с интернет-соединением. |

Терминал безопасности контроля доступа обеспечивает безопасность помещений и защиту от несанкционированного доступа. С его помощью можно управлять доступом пользователей, вести журнал доступа и обеспечить систему безопасности.

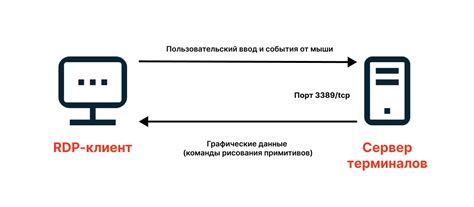

Шифрование данных и протоколы безопасности в терминале

Терминал безопасности использует различные методы шифрования данных и протоколы безопасности для защиты информации.

| Протокол Secure Sockets Layer обеспечивает шифрование данных и аутентификацию сервера. |

|

| Протокол TLS является развитием SSL и обеспечивает защищенное соединение и аутентификацию сервера. |

|

Терминал безопасности может использовать асимметричное шифрование, хэширование и цифровые подписи для обеспечения дополнительного уровня безопасности данных.

Все эти методы и протоколы безопасности, применяемые в терминале безопасности, способствуют защите конфиденциальности и целостности данных, а также обеспечивают аутентификацию и защищенную передачу информации.

Параметры и характеристики терминала безопасности для разных условий эксплуатации

1. Параметры для производственных предприятий:

Терминалы безопасности на производственных предприятиях должны быть устойчивыми к пыли, влаге, повышенной температуре и электромагнитным помехам. Они должны обеспечивать стабильную работу и быть надежными.

2. Параметры для объектов критической инфраструктуры:

Для критической инфраструктуры, такой как аэропорты, банки, энергетические предприятия, терминалы безопасности должны быть оснащены расширенными функциями и высоким уровнем защиты. Они должны контролировать доступ к запрещенным зонам, извещать о возможных угрозах и принимать быстрые решения в чрезвычайных ситуациях. Также они должны быть устойчивыми к вибрациям и перепадам температуры.

3. Параметры для офисных зданий:

Терминалы безопасности в офисных зданиях должны быть не только эстетически приятными, но и функциональными. Они оснащены датчиками для определения присутствия людей и контроля доступа в помещения. Также они записывают информацию с помощью видеокамеры, что обеспечивает безопасность и возможность восстановления данных.

Характеристики и параметры таких терминалов могут сильно различаться в зависимости от условий эксплуатации. Применение комплексного подхода при выборе и установке позволяет обеспечить надежную защиту в различных ситуациях.

Преимущества и недостатки терминалов безопасности

Преимущества:

1. Высокий уровень безопасности: Терминал оснащен современными технологиями, такими как биометрическая идентификация, распознавание лиц и отпечатков пальцев. Это исключает несанкционированный доступ на объект.

2. Удобство использования: Терминал имеет простой и интуитивно понятный интерфейс, интегрируется с другими системами безопасности.

3. Отчетность: Терминал ведет подробные отчеты о событиях доступа на объекте, что позволяет проводить анализ и контроль процессов безопасности.

Недостатки:

1. Высокая стоимость: Терминал безопасности требует использования дорогостоящих технологий и компонентов, что может быть проблемой для организаций с ограниченным бюджетом.

2. Зависимость от электропитания: Терминал требует постоянного электропитания, что может вызвать проблемы при сбое электричества.

3. Требуется обучение персонала: Для работы с терминалом необходимо обучение персонала, что может потребовать дополнительных затрат на обучение.

В целом, терминал безопасности обладает преимуществами, увеличивая уровень безопасности объекта. Несмотря на недостатки, он остается важным инструментом для обеспечения безопасности и контроля доступа на объектах.